Előre telepített rosszindulatú program:aggódnia kell?

Az elmúlt napokban találkozhatott egy tanulmánysal, amely azt mutatja, hogy egyes Android okostelefonok közvetlenül a dobozból kerülnek ki, és már rosszindulatú programokkal fertőzöttek. Kezdetben ennek semmi köze nem volt a gyártókhoz vagy az eszközöket viszonteladó üzletekhez, de ez így is kockázatos lehet a felhasználók számára.

- Az 5 legjobb zsarolóprogram-ellenes eszköz a számítógép védelmére

- Hogyan védheti meg számítógépét a zsarolóprogramoktól?

A CheckPoint vizsgálat eredményei

A digitális biztonsági cég, a Check Point nyilvánosságra hozta annak a tanulmánynak az eredményét, amelyben két különböző ügyféltől származó 38 eszközt találtak rosszindulatú programokkal fertőzöttnek. Mindkét esetben a kártevő az ellátási lánc egy ismeretlen pontján került az eszközre. Más szóval, egy rosszindulatú alkalmazott rosszindulatú szoftvert telepített ezekre az okostelefonokra a gyári gyártás és az értékesítés között eltelt idő alatt.

Ezt a logikát követve a szóban forgó kártevő nem volt része a gyártó által biztosított hivatalos ROM-nak. Hat esetben a vírus rendszergazdai jogosultságokkal (ROOT hozzáférés) lett telepítve. Emiatt a készülék tulajdonosa nem tudná eltávolítani a vírust pusztán a gyári beállítások visszaállításával, a híres reset-tel. Ahhoz, hogy megszabaduljanak a vírustól, hivatalos ROM flash-et kell készíteniük az eszközről. Más szóval, telepítse újra a hivatalos gyártói szoftvert.

Ki a felelős ezért?

A kutatócsoport szerint a fenyegetéseket két nagy cég által gyártott okostelefonokban találták meg, amelyeket sajnos nem azonosítottak a CheckPoint tanulmányban. A cikk szerint az egyik „nagy távközlési vállalat”, a másik pedig „multinacionális technológiai vállalat” volt.

A rosszindulatú programok többsége reklámprogramokat (pl. Loki malware) és információlopókat tartalmazott. Egy esetben fedezték fel a zsarolóvírust, amely titkosítja az összes fájlt az eszközön, majd váltságdíjat követel azok feloldásáért cserébe. Ez utóbbi egyértelműen a lehető legrosszabb, amit találni lehet, mivel ezzel pénzt lehet kicsikarni a megcélzott okostelefon-felhasználóktól.

A különbség az adware és a ransomware között

| Reklámprogram | Ransomware |

|---|---|

| AD="reklám" és a ware="szoftver" bármilyen típusú automatikusan futó program, amely nagyszámú hirdetést jelenít meg a felhasználó engedélye nélkül. | A rosszindulatú program olyan típusa, amely korlátozza a hozzáférést a fertőzött rendszerhez, és váltságdíjat számít fel a hozzáférés visszaállításáért. |

Miért az Android-eszközök rendszeres célpontok?

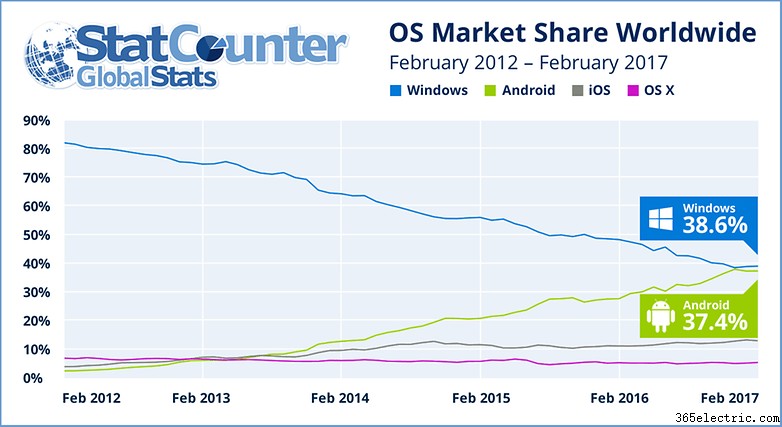

A világ leggyakrabban használt mobilplatform-rendszereként az Android a digitális bűncselekmények nyilvánvaló célpontja. Hogy jobb képet adjunk, a StatCounter, a globális internetes forgalmat figyelő webhely szerint a böngészők és operációs rendszerek használati statisztikáinak összegyűjtése érdekében a Google közel van ahhoz, hogy a Windowst a legtöbb csatlakoztatott eszköznek tekintse. A vállalat legutóbbi jelentése szerint az összes online eszköz 37,4%-a használt Androidot, míg a Windows 38,6%-a.

Mindezek mellett a Google operációs rendszert futtató eszközök száma óriási, és jóval nagyobb, mint az Apple iOS platformon futó eszközök száma.

Ezenkívül a Google Play Áruházban tárolt alkalmazások elemzési struktúrája megnyílt néhány, jelenleg is gátlástalanabb fejlesztő előtt, mivel a számítógép által vezetett kiválasztási folyamat lehetővé teszi a rosszindulatú alkalmazások feltöltését az áruházba.

Az a tény, hogy az Android régebbi verziói még mindig használatban vannak, csak növeli a rendszer sebezhetőségét. A Google havi frissítéseket kínál, amelyek biztonsági javításokat tartalmaznak, de csak az Android 4.4 vagy újabb rendszert futtató eszközökhöz:

"Amikor az AOSP egy közepes vagy nagyobb súlyosságú biztonsági rését kijavítják, értesítjük az Android-partnereket a probléma részleteiről, és javításokat biztosítunk legalább a legutóbbi három Android-kiadáshoz. Az Android biztonsági csapata jelenleg a 4.4-es (KitKat), az 5.0-s (Lollipop), az 5.1-es (Lollipop MR1) és a 6.0-s (Marshmallow) Android-verziókhoz biztosít javításokat. A backport által támogatott verziók listája minden új Android-kiadással változik", Google.

Félreértés ne essék, az Android még mindig nagyon biztonságos operációs rendszer. Mivel ez egy nyílt forráskódú projekt, sok fejlesztő folyamatosan karbantartja a rendszert. Azonban az a tény, hogy annyira népszerű, és abszurd töredezettsége, sebezhetővé teszi a támadásokkal szemben.

A fertőzött és megcélzott eszközök listája

Annak ellenére, hogy a jelentésben nem szerepel a két nagyvállalat neve, továbbra is hivatkozhatunk a piacra került fertőzött eszközök listájára.

Nagyon fontos azonban megjegyezni, hogy az alábbi készülékeken kívül ez nem feltétlenül jelenti azt, hogy az alább felsorolt márkák által gyártott készülékek mindegyike úgy hagyja el a gyárat, hogy azok biztonsága már sérül. A CheckPoint szerint egyes modelleket azután manipuláltak, hogy már elhagyták a gyárat.

- Asus Zenfone 2

- Galaxy A5

- Galaxy S7

- Galaxy S4

- Galaxy Note Edge

- Galaxy Note 2

- Galaxy Note 3

- Galaxy Note 4

- Galaxy Note 5

- Galaxy Note 8

- Galaxy Tab S2

- Galaxy Tab 2

- Lenovo S90

- Lenovo A850

- LG G4

- Oppo N3

- Oppo R7 plus

- Vivo X6 plus

- Xiaomi Mi 4i

- Xiaomi Redmi

- ZTE x500ZTE x500vivo

A furcsa az, hogy három nappal a tanulmány közzététele után a Google Nexus készülékeket minden további magyarázat nélkül eltávolították a listáról. Az eszközöket az elsődleges elemzés hibája miatt távolították el? Leszedték, mert a Google megkérdezte? Minden erőfeszítésem ellenére nem sikerült megerősítenem semmit a CheckPoint kutatásfejlesztési csapatával.

Kémkedés:probléma a mai társadalomban

A tanulmány megállapításai számos aggályt vetnek fel a mobileszközök biztonságával kapcsolatban, de a kémkedés és a technológia zsarolás céljából történő adatlopás is kulcsfontosságú aggályok az okostelefonok piacán túl.

Nemrég a Wikileaks közzétette a titkos CIA-dokumentumok valaha volt legnagyobb kiszivárogtatását. A csoport szerint a "Vault 7" 8761 dokumentuma "több százmillió sornyi kódot" tartalmaz, és bemutatja, hogy az ügynökség hogyan képes kémkedni bármely Android, iOS vagy Windows operációs rendszert futtató okostelefonon.

Más szóval, a CIA ügynökei olyan vírusokat vezetnek be, amelyek – csak példaként – hozzáférést biztosítanak számukra egy okostelefon mikrofonjához, még akkor is, ha az nincs csatlakoztatva. Ez lehetővé teszi, hogy az ügynökségek hackerei több millió beszélgetéshez férhessenek hozzá a világ minden táján.

Végül, feltéve, hogy rendelkezik a szükséges ismeretekkel és hozzáféréssel, lehetőség nyílik egy eszköz terjesztésének lehallgatására és a rendszer manipulálására, hogy egy kormányzati szerv vagy bűnbanda teljes mértékben irányíthassa. Ez a múltban megtörtént, amikor a kínai gyártót, a Xiaomit azzal vádolták, hogy felhasználói adatokat küld az okostelefonjairól Kínába.

Abban az időben a Redmi Note folyamatosan próbált csatlakozni egy pekingi IP-címhez. Itt az eszköz akkor is megpróbál csatlakozni, ha a felhőszolgáltatás le van tiltva. Ami még ennél is rosszabb, a probléma azután is fennállt, hogy a felhasználók telepítették az Android legújabb hivatalos verzióját. A Xiaomi tagadta, hogy köze lenne az ügyhöz.

Nem sokkal később a G Data kutatói, egy német kiberbiztonsági vállalat felfedezték, hogy a kínai Generic Star N9500 okostelefon is ugyanazt a hibát tartalmazza. A rosszindulatú program, az UUpay.D, előre telepítve volt ezeken az eszközökön. Adatokat lopott, és egy kínai IP-címre küldte.

A Xiaomi okostelefonhoz hasonlóan a rosszindulatú programot sem lehetett eltávolítani a gyári beállítások visszaállításával. Az N9500 biztonsági rése lehetővé tenné, hogy bárki belehallgathasson a telefonhívásokba, hozzáférjen az e-mailekhez és szöveges üzenetekhez, valamint távolról vezérelhesse a telefon mikrofonját és kameráját. Bármilyen hasonlóság a Wikileaks Vault 7-ével nem pusztán a véletlen műve.

Honnan tudhatja meg, hogy telefonja fertőzött-e

Nyilvánvaló, hogy a legtöbb ember első reakciója ilyen hír hallatán az, hogy felteszi magának a kérdést:fertőzött a készülékem? Ne feledje azonban, hogy még ha eszköze szerepel is a listán, az nem feltétlenül jelenti azt, hogy a biztonsága veszélybe került.

Sikerült kapcsolatba lépnem Oren Koriattal, a CheckPoint kutatásfejlesztési csapatának tagjával, de a cikk megjelenése előtt nem tudtam több információt szerezni a tanulmány részleteiről. Ennek ellenére a CheckPoint néhány tippet adott a webhelyén a felhasználók számára, amelyeket követniük kell:

- Ne vásároljon okostelefont olyan üzletekből, amelyeket nem ismer, vagy amelyekben a felhasználók nem bíznak;

- Telefon vásárlása előtt kérje meg, hogy vizsgálja meg az eszközt. Kapcsolja be a készüléket, böngésszen az interneten, csatlakozzon WiFi hálózathoz és így tovább. Ha olyan hirdetéseket lát, amelyek feloldják a képernyő zárolását, vagy olyanokat, amelyek véletlenszerűen jelennek meg, ne vásárolja meg az eszközt.

- Ne töltsön le alkalmazásokat nem hivatalos és nem megbízható üzletekből.

- Tartsa naprakészen szoftverét a megfelelő biztonsági javításokkal.

Mi a leghatékonyabb lépés ebben az esetben?

Ha fertőzött eszközt vásárolt, valószínűleg nem vette észre, hogy rosszindulatú programot tartalmaz. Nikos Chrysaidos, az Avast Mobile Threat Intelligence and Security vezetője azt javasolja, hogy telepítsen egy víruskereső alkalmazást annak megállapítására, hogy az okostelefon tartalmaz-e előre telepített rosszindulatú programokat:

"A vírusirtó a fő, és bizonyos esetekben az egyetlen módja annak, hogy megtudja, hogy okostelefonja fertőzött-e rosszindulatú programokkal. Sok esetben, mint például ez is, a rosszindulatú programok rejtve vannak, és a háttérben fut, ami azt jelenti, hogy a telefon tulajdonosa nem fogja látni a rosszindulatú program ikonját a telefonján futó alkalmazások listájában.Ez természetesen azért történik, hogy a kártevő személyes adatokat gyűjthessen és a leghosszabb ideig a készüléken maradhasson. lehetséges idő anélkül, hogy észlelnék."

Az okostelefonok fertőzve hagyhatják el a gyárat?

Amíg az ellenkezője be nem bizonyosodik – nem, az okostelefonok nem hagyhatják el fertőzve a gyárat. Ahogy a CheckPoint rávilágított, fennáll annak a lehetősége is, hogy a gyártás és a kiadás között egy bizonyos ponton egy harmadik fél rosszindulatú programokat telepíthet az eszközre.

Aggódnia kell emiatt? Talán. Ha nem megbízható forrásból vásárolta készülékét, akkor igen.

Van valami mód annak ellenőrzésére, hogy az eszköz fertőzött-e? Igen. Ha aggódik vagy gyanakszik, hogy okostelefonja szoftvere jogos-e vagy sem, telepítsen egy vírusirtót.

A biztonság érdekében telepítenie kell egy víruskeresőt az okostelefonjára? Nem feltétlenül. Ha nem használ nem megbízható forrásokat az alkalmazások letöltéséhez, nem kattint azokra az előugró ablakokra, amelyek hatalmas kedvezményeket ígérnek, vagy láncokat ígérnek az üzenetküldő alkalmazásokban, biztonságban lesz az Androiddal.

Aggódsz a CheckPoint tanulmányának megállapításai miatt? A közeljövőben telepít vírusirtót? Tudassa az alábbi megjegyzésekben.